解密Telegram:安全通信背后的技术与争议

在数字通信时代,隐私与安全成为用户的核心关切。Telegram作为一款全球流行的即时通讯应用,以其强大的加密功能和“解码”抗性著称。然而,围绕其安全模型的讨论、技术细节的剖析以及潜在的解码可能性,始终是技术社区和普通用户关注的焦点。本文将深入探讨Telegram的加密机制、所谓的“解码”真实含义,以及相关的安全争议。Telegram的双层加密架构

Telegram的安全核心在于其双层加密设计。默认的“云端聊天”采用客户端-服务器端加密(MTProto协议),消息在传输和服务器存储时均被加密,但密钥由Telegram服务器管理,便于多设备同步和快速访问。而更受关注的是其“秘密聊天”模式,采用端到端加密,密钥仅存在于通信双方的设备上,支持自毁消息和禁止转发。这种设计在便利性与最高安全性之间提供了选择,但也引出了不同场景下的风险差异。

“解码”的真实场景与局限性

通常所说的“Telegram解码”并非指破解其端到端加密内容,这在当前技术下几乎不可能。所谓“解码”更多指向以下几种情况:一是通过取证工具恢复本地未加密的缓存数据;二是利用社会工程学或恶意软件获取用户设备访问权;三是拦截未使用“秘密聊天”模式的云端数据(理论上Telegram服务器可访问,但公司声称有严格内部管控)。此外,执法机构在合法程序下可能向Telegram索取用户元数据(如联系人、登录时间等),而非消息内容本身。这些行为凸显了加密应用中元数据保护的重要性。开源争议与安全审计

Telegram的安全性长期面临开源社区的审视。其客户端代码已开源,但服务器端代码长期闭源,直到2021年才部分公开。这引发了对其加密协议“安全性通过隐匿”的批评。尽管MTProto协议经过多次独立审计未发现重大漏洞,但完全的开源透明仍是许多密码学家的呼吁。相比之下,Signal等应用完全开源的设计获得了更高的安全社区信任。用户需理解,任何闭源组件都可能存在未公开的漏洞或后门风险。用户如何保障自身通信安全

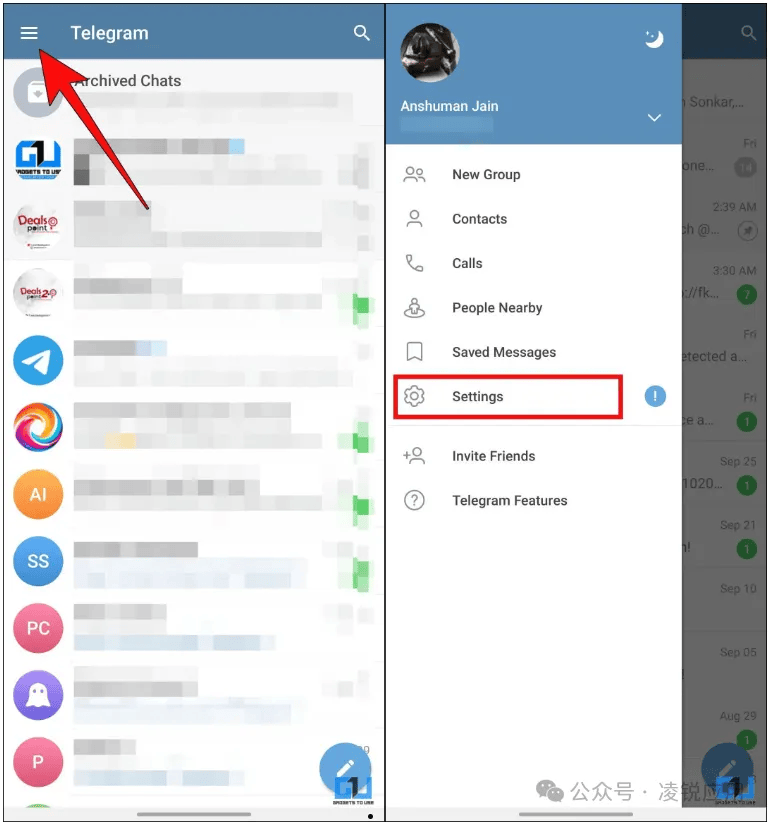

对于追求最高隐私级别的用户,仅依赖工具本身不足够。首先,应始终使用“秘密聊天”进行敏感对话,并启用所有安全选项(如自毁计时器)。其次,结合使用VPN或Tor网络隐藏IP地址和通信轨迹。此外,启用两步验证、定期检查活跃会话、警惕钓鱼链接和虚假客户端也是基本措施。最重要的是,意识到任何数字通信都存在潜在风险,保持对社交工程攻击的警觉性。结语:在便利与隐私间寻求平衡

Telegram的设计哲学体现了在便捷跨平台同步与强隐私保护之间的权衡。其加密技术虽非完美,但对大多数用户而言提供了远超传统通讯工具的安全保障。真正的“解码”威胁往往不在数学层面,而在于实施环节、用户习惯和司法管辖权冲突。随着各国加密立法收紧和量子计算发展,通信安全将持续成为动态战场。用户应持续关注安全实践,理性评估自身需求,在数字世界中守护好隐私边界。